Crítica:

El título es atractivo pero la noticia se centra más en explicar la funcionalidad que en criticar la característica eliminada. La información es clara y precisa.

El título es atractivo pero la noticia se centra más en explicar la funcionalidad que en criticar la característica eliminada. La información es clara y precisa.

Zendesk presentó en su cumbre de inteligencia artificial un conjunto de productos basados en modelos de lenguaje de gran tamaño (LLM) que transformarán el soporte al cliente. El agente de soporte autónomo resolverá hasta el 80% de incidencias sin intervención humana. El sistema co-pilot asistirá a técnicos en el 20% restante. El presidente de producto e IA de Zendesk, Shashi Upadhyay, afirmó que el mundo pasará de software diseñado para usuarios humanos a sistemas donde la IA realiza la mayor parte del trabajo. Estudios recientes validan esta ambición, como la métrica TAU-bench, que muestra que el modelo Claude Sonnet 4.5 resuelve el 85% de casos de prueba. Zendesk logró esto tras una estrategia agresiva de adquisiciones en IA, incluyendo Hyperarc, Klaus y Ultimate. Las primeras pruebas indican un aumento de satisfacción del cliente entre 5 y 10 puntos porcentuales. La Zendesk Resolution Platform gestiona casi 20.000 clientes empresariales y procesa 4.600 millones de incidencias al año. La automatización masiva del soporte plantea un desafío social considerable, ya que en Estados Unidos hay 2,4 millones de personas empleadas en atención al cliente. El movimiento de Zendesk simboliza la madurez tecnológica de la IA aplicada al servicio al cliente y podría convertirse en el modelo de referencia para una nueva era de atención automatizada.

Simon Højberg critica el uso de inteligencia artificial en programación, argumentando que reemplaza la precisión por 'vibe-coding'. Recuerda que en 1979, Edsger W. Dijkstra advirtió sobre la 'tontería de programar con lenguaje natural'. Højberg sostiene que la IA genera código probabilístico y no determinista, lo que produce un 'caos inconsistente'. La programación se está convirtiendo en 'operar una nube de agentes' en lugar de comprender profundamente los sistemas. El uso de lenguaje natural en programación elimina la precisión y la comprensión del código generado. Højberg defiende el rigor formal y la comprensión profunda del sistema como aspectos esenciales de la programación. El artículo destaca la pérdida de la identidad cultural del programador y la transformación de 'artesanos' en 'operadores' de IA. La programación se está convirtiendo en dictar órdenes en lenguaje natural y dejar que la IA ejecute. El código generado por IA puede parecer correcto pero estar 'profundamente roto'. El artículo concluye que la programación con IA implica aceptar probabilidad en lugar de precisión y confiar en modelos estadísticos en lugar de pensamiento lógico.

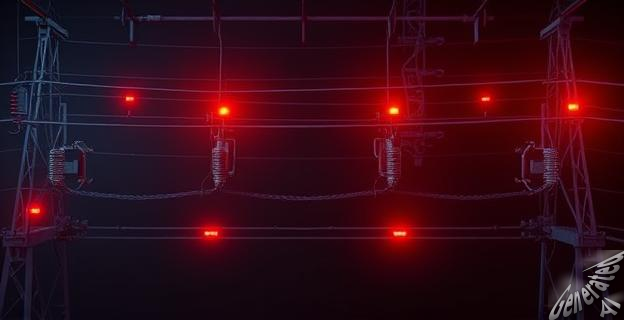

Un segundo apagón eléctrico podría ocurrir en España debido a variaciones bruscas en la tensión eléctrica. Red Eléctrica de España alertó sobre el riesgo inminente. El informe ERAA 2024 proyecta hasta 4 horas de riesgo de apagón en 2026 y 4,8 horas en 2028. La central nuclear de Almaraz cerrará dos reactores a finales de 2027 y 2028, aumentando el riesgo. ChatGpt estimó el 25 de julio de 2025 como posible fecha de un nuevo apagón. Los factores que favorecen un apagón incluyen la dependencia de renovables sin capacidades técnicas adecuadas y el aislamiento energético de España. Red Eléctrica solicitó modificaciones urgentes en procedimientos de operación eléctricos a la CNMC el 7 de octubre de 2025. La CNMC redujo el plazo de audiencia e información pública a cinco días.

El experto en derecho digital José Manuel Sendín analiza por qué continúan las llamadas spam pese a la Orden TDF/149/2025 del Ministerio de Transformación Digital. Aunque se bloquean 235.600 llamadas y 10.000 SMS diarios, las empresas utilizan tecnología para eludir las restricciones. Sendín propone denunciar ante la Agencia Española de Protección de Datos o por vía de consumo. La Ley General de Telecomunicaciones ha reducido las llamadas spam, pero no las ha erradicado. Las empresas siguen haciendo llamadas comerciales no solicitadas usando numeraciones no permitidas o enmascarando su identidad. El Ministerio justifica que su objetivo era combatir estafas, no llamadas comerciales. Sendín destaca que los operadores tienen la obligación de filtrar llamadas, pero las empresas asumen riesgos para ganar mercado. La solución pasa por denunciar los casos ante las autoridades correspondientes.

Investigadores de la Universidad de California en Irvine demostraron que un ratón óptico de 30€ puede capturar vibraciones de voz y reconstruir palabras con un 61% de precisión. El ataque 'Mic-E-Mouse' requiere un ratón con alta resolución (DPI) y tasa de muestreo. Los investigadores informaron a 26 fabricantes para implementar medidas de seguridad. El ataque es complejo y depende de condiciones físicas favorables. Se recomienda evitar leer números sensibles en voz alta cerca del ordenador y usar alfombrillas de ratón para reducir la efectividad del ataque. La privacidad en llamadas y controles de seguridad insuficientes son implicaciones prácticas de esta vulnerabilidad. Los sensores 'inocentes' pueden ser reutilizados por atacantes, lo que plantea un problema de seguridad más amplio.

Google Meet ha introducido una nueva función de temporizador nativo para controlar el tiempo en las reuniones virtuales. Esta herramienta está disponible en todas las ediciones de Google Workspace y en cuentas personales. El temporizador se puede activar manualmente en cada reunión y permite a los anfitriones o coanfitriones establecer un límite de tiempo. Los participantes pueden ver el tiempo restante y se fomenta la participación equitativa. La función está diseñada para mejorar la productividad y evitar que algunos monopolicen la conversación. El temporizador se puede iniciar, pausar, reanudar o extender con un clic, y se pueden activar notificaciones sonoras cuando el tiempo se agote. Esta herramienta es útil en entornos educativos y de trabajo colaborativo para cronometrar presentaciones, debates o sesiones de lluvia de ideas.

Wang Le, director del Departamento de Software de Aplicaciones de Xiaomi, ha desvelado el método de distribución de las actualizaciones OTA para HyperOS 3, que ya está llegando a los primeros usuarios en China. Este nuevo sistema prioriza a los usuarios que buscan manualmente la actualización justo cuando se libera cada tanda, permitiendo a los más rápidos recibirla antes. El despliegue de HyperOS 3 se realiza de forma progresiva, combinando pruebas internas con una distribución aleatoria a pequeños grupos de usuarios para asegurar la estabilidad del sistema. Inicialmente, un grupo de probadores de confianza recibe la actualización para verificar su funcionamiento en diversos modelos. Una vez validadas estas pruebas, la actualización se extiende gradualmente a más dispositivos, seleccionados aleatoriamente por región o lote. Este enfoque busca equilibrar la rapidez en la recepción para los usuarios atentos y la estabilidad general del sistema. Wang Le enfatiza que no es necesario buscar la actualización de forma obsesiva, ya que el sistema no otorga prioridad por insistencia. Recomienda revisar una o dos veces al día, ya que la actualización llegará en las horas o días siguientes conforme Xiaomi amplíe el número de dispositivos. Este método ya se aplica en el programa beta de HyperOS 3 y se implementará en el despliegue global, instando a los usuarios a estar atentos para actualizar lo antes posible sin caer en la obsesión. La estrategia de Xiaomi rediseña el método para que los usuarios más proactivos puedan obtener la ventaja, sin comprometer la estabilidad. La fuente de esta información es ITHome.

Comentarios